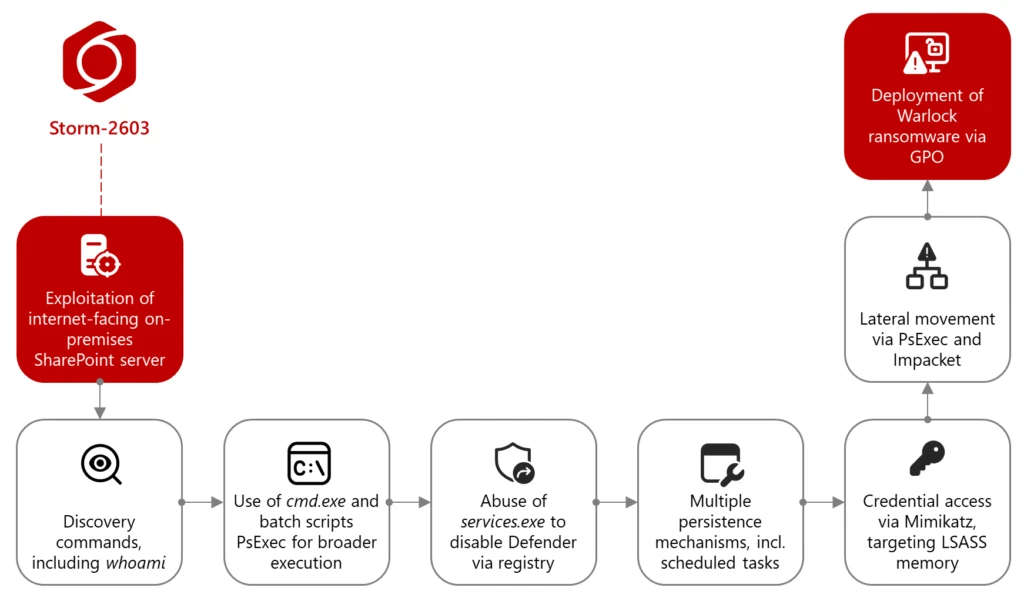

Sơ đồ chuỗi tấn công – Nguồn ảnh từ Microsoft

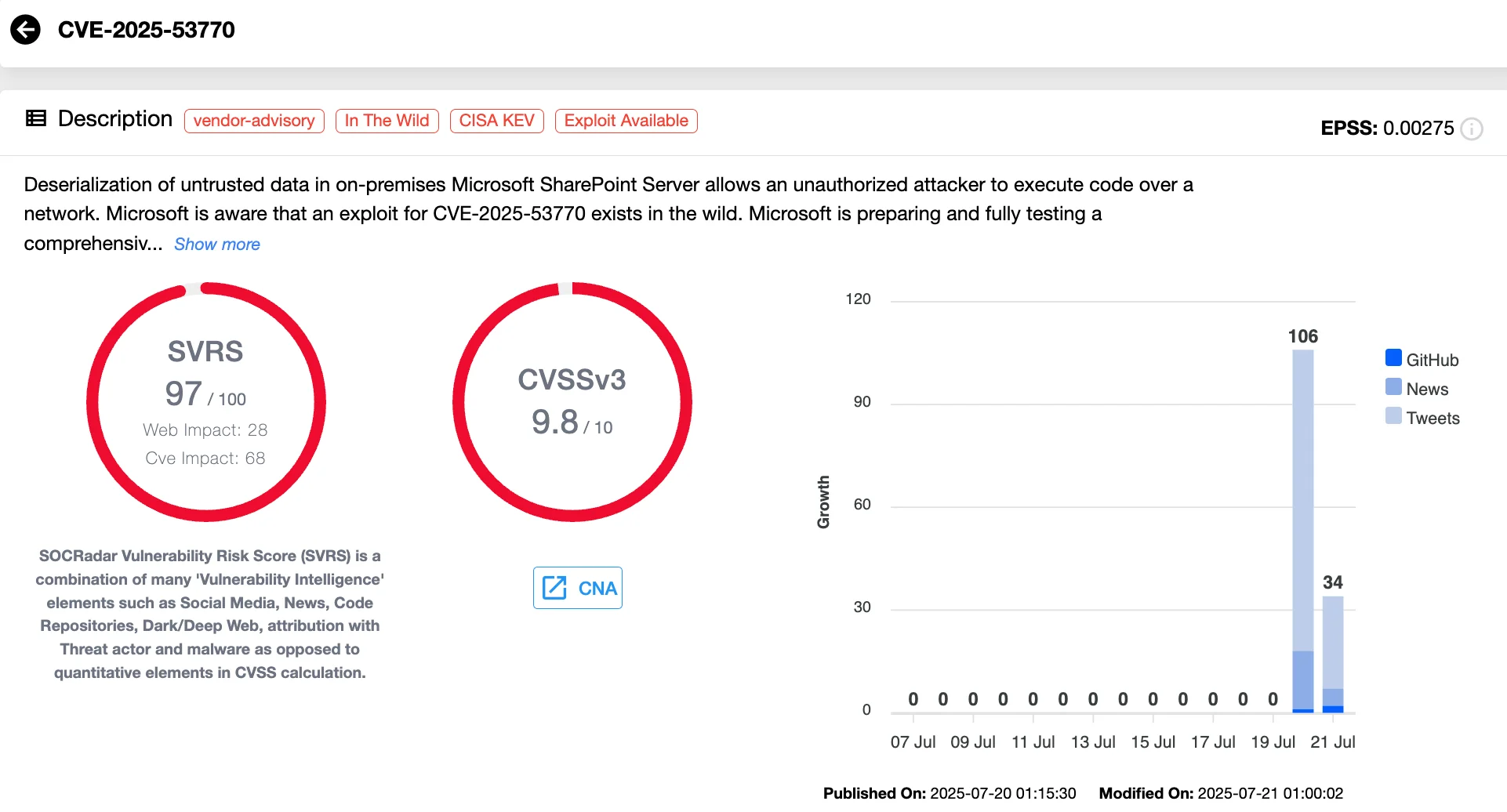

Lỗ hổng CVE-2025-53770 được đánh giá mức độ “Rất nghiêm trọng” với điểm CVSS 9.8/10. Theo thông báo ngày 19/7/2025 của Microsoft, lỗ hổng này tồn tại trên các phiên bản SharePoint Server 2016, SharePoint Server 2019 và SharePoint Subscription Edition (các hệ thống SharePoint cài đặt tại chỗ trong nội bộ); riêng dịch vụ SharePoint trực tuyến (SharePoint Online trên nền tảng Microsoft 365) không bị ảnh hưởng. Do SharePoint là nền tảng được sử dụng rộng rãi trong các cơ quan nhà nước, tổ chức tài chính ngân hàng, doanh nghiệp lớn... nên bất kỳ lỗ hổng nào trong hệ thống này cũng có thể tác động rất lớn. Đáng chú ý, ngay sau khi được phát hiện, lỗ hổng CVE-2025-53770 đã bị khai thác trong thực tế. Các nhóm tin tặc có chủ đích (APT) được cho là đã, đang và sẽ lợi dụng lỗ hổng này để phát động tấn công mạng trên diện rộng trong thời gian hiện tại. Sau khi xâm nhập máy chủ SharePoint thành công, tin tặc sẽ thực hiện hàng loạt bước để chiếm giữ và gây hại tối đa như chúng vô hiệu hóa chương trình diệt virus (Microsoft Defender) trên máy chủ, cài đặt cửa hậu (webshell) và nhiều công cụ độc hại để duy trì quyền kiểm soát, đánh cắp mật khẩu đăng nhập của quản trị viên hệ thống. Cuối cùng, khi đã kiểm soát hệ thống, nhóm tấn công triển khai mã độc tống tiền (ransomware) mã hóa hàng loạt dữ liệu trên hệ thống đòi tiền chuộc, gây thiệt hại nghiêm trọng.

Đối với người dân và người sử dụng dịch vụ công nghệ thông tin, mối nguy từ lỗ hổng CVE-2025-53770 cũng có thể gây ra những hệ lụy gián tiếp. Kẻ tấn công sau khi chiếm quyền điều khiển hệ thống của một cơ quan, tổ chức có thể lợi dụng hệ thống đó để thực hiện các hành vi phạm pháp khác. Chẳng hạn, chúng có thể thay đổi nội dung trên cổng thông tin điện tử của cơ quan nhằm phát tán thông tin sai lệch, hoặc chèn mã độc, link độc hại vào các trang web dịch vụ công để lây nhiễm sang máy tính người truy cập. Đối với những hệ thống bị cài ransomware, dịch vụ có thể bị ngừng trệ, gián đoạn – ảnh hưởng đến trải nghiệm của người dân khi sử dụng các dịch vụ trực tuyến (dịch vụ hành chính công, cổng thông tin một cửa, v.v.). Ngoài ra, từ máy chủ bị kiểm soát, tin tặc có thể thu thập thông tin dữ liệu cá nhân của người dùng (email, số điện thoại, hồ sơ trực tuyến…) và tiến hành các chiến dịch lừa đảo nhắm vào người dân.

Bảng phân tích đánh giá mức độ nguy hiểm của lỗ hổng CVE-2025-53770

Công an tỉnh Lâm Đồng khuyến cáo các cơ quan, tổ chức, doanh nghiệp, người dân trên địa bàn nâng cao cảnh giác, chủ động bảo vệ mình trước nguy cơ tấn công mạng qua lỗ hổng CVE-2025-53770 nói riêng và các lỗ hổng bảo mật nói chung. Để giảm thiểu rủi ro, cần lưu ý một số điểm sau:

Kiểm tra, rà soát và xác định máy chủ sử dụng phiên bản SharePoint có khả năng bị ảnh hưởng. Thực hiện cập nhật bản vá bảo mật cho các máy bị ảnh hưởng theo hướng dẫn của Microsoft. (tham khảo tại: https://msrc.microsoft.com/blog/2025/07/customer-guidance-for-sharepoint-vulnerability-cve-2025-53770/).

Thận trọng khi truy cập các website và cổng thông tin điện tử: Đối với các trang web của cơ quan, tổ chức (đặc biệt là các trang cung cấp dịch vụ công, thông tin công cộng), nếu phát hiện dấu hiệu bất thường như giao diện bị thay đổi bất hợp lý, xuất hiện thông báo cảnh báo bảo mật (chứng chỉ HTTPS không hợp lệ), hoặc có nội dung nghi ngờ, người dân không nên tiếp tục truy cập. Những dấu hiệu này có thể là do trang web đã bị tấn công. Hãy thông báo cho quản trị viên trang web hoặc cơ quan chủ quản biết để kịp thời kiểm tra, khắc phục.

Cảnh giác với email, tin nhắn lạ chứa liên kết hoặc tệp tin: Kẻ gian có thể lợi dụng các hệ thống đã bị xâm nhập (email server, tài khoản nhân viên của cơ quan bị hack...) để gửi email giả mạo tới người dân. Các email này có thể gắn mác là thư thông báo của cơ quan nhà nước, ngân hàng, doanh nghiệp... nhưng lại chứa đường link độc hại hoặc file đính kèm có chứa virus, mã độc. Do đó, không nên vội vàng bấm vào các liên kết hoặc tải mở file từ email/tin nhắn khi chưa xác minh độ tin cậy. Đặc biệt, nếu email yêu cầu cung cấp thông tin cá nhân, mật khẩu hoặc mã OTP, cần cảnh giác cao độ vì đó có thể là lừa đảo.

Bảo vệ thiết bị cá nhân trước nguy cơ malware: Luôn cập nhật các bản vá bảo mật cho hệ điều hành và phần mềm trên máy tính, điện thoại của mình. Cài đặt và kích hoạt phần mềm antivirus uy tín để kịp thời phát hiện và ngăn chặn mã độc. Trong bối cảnh các máy chủ dịch vụ có thể bị tấn công và phân tán mã độc, việc thiết bị cá nhân có lớp bảo vệ sẽ giúp giảm nguy cơ bị lây nhiễm khi vô tình truy cập trang web hoặc tải tệp có chứa virus.

Nâng cao nhận thức về an toàn thông tin: Mỗi người dân cần trang bị cho mình kiến thức cơ bản về an ninh mạng. Tìm hiểu cách nhận biết các dấu hiệu lừa đảo trực tuyến, các phương thức tấn công phổ biến như phishing, malware... Khi có sự cố hay nghi ngờ xảy ra (ví dụ máy tính nhiễm ransomware, tài khoản cá nhân bị xâm nhập), cần bình tĩnh xử lý và thông báo cho cơ quan chức năng để được hỗ trợ kịp thời.

Phòng An ninh mạng và PCTP sử dụng công nghệ cao